Protégez-Vous Contre les Menaces de Cybersécurité les Plus Dangereuses de 2023

Table of Contents

ToggleIntroduction

La cybersécurité est un domaine qui vise à protéger les systèmes informatiques, les réseaux et les données contre les attaques malveillantes. Les menaces de cybersécurité sont devenues de plus en plus courantes et dangereuses ces dernières années. Les cybercriminels utilisent des techniques sophistiquées pour accéder aux données sensibles, les modifier ou les détruire, extorquer de l’argent aux utilisateurs, ou interrompre les processus normaux de l’entreprise. Les menaces de cybersécurité peuvent provenir de sources internes ou externes à l’entreprise, et peuvent prendre différentes formes telles que des logiciels malveillants, des attaques par déni de service distribué (DDoS), des attaques sur les réseaux sociaux, etc. De ce fait, il sera question pour nous dans cet article, de présenter les différentes menaces de cybersécurité les plus dangereuses de 2023 et comment s’en protéger.

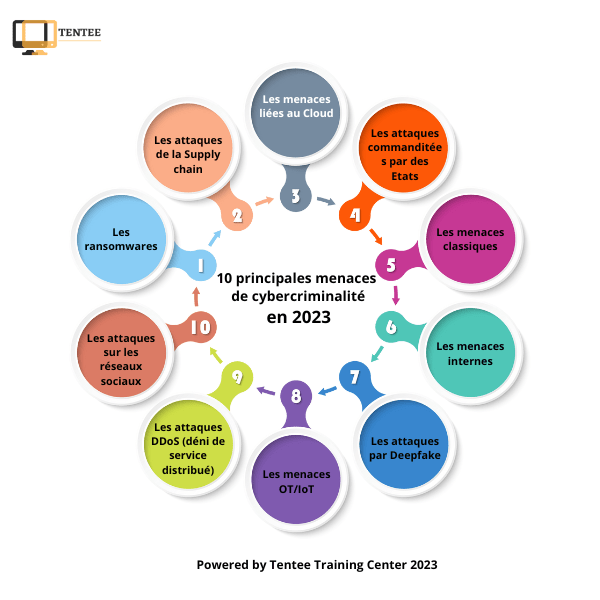

Les 10 principales menaces de cybercriminalité à surveiller en 2023 et comment s’en protéger

- Les ransomwares (rançongiciels)

- Les attaques de la supply chain

- Les menaces liées au cloud

- Les attaques commanditées par des Etats

- Les menaces classiques

- Les menaces internes

- Les attaques par deepfake

- Les menaces OT/IoT

- Les attaques DDoS (déni de service distribué)

- Les attaques sur les réseaux sociaux

Les ransomwares (rançongiciels) et les méthodes pour les prévenir

Les ransomwares, également connus sous le nom de rançongiciels, sont des logiciels malveillants qui bloquent l’accès à un système informatique ou à des données jusqu’à ce qu’une rançon soit payée. Les ransomwares sont devenus l’une des cybermenaces les plus courantes et les plus dangereuses ces dernières années. Les cybercriminels utilisent des techniques sophistiquées pour accéder aux données sensibles, les modifier ou les détruire, extorquer de l’argent aux utilisateurs, ou interrompre les processus normaux de l’entreprise.

Les ransomwares peuvent prendre différentes formes telles que des logiciels malveillants, des attaques par déni de service distribué (DDoS), des attaques sur les réseaux sociaux, etc. Les victimes sont souvent ciblées par le biais d’e-mails de phishing ou d’autres techniques d’ingénierie sociale.

Pour se protéger contre les ransomwares, il est essentiel de prendre des mesures préventives telles que la sauvegarde régulière des données, la mise à jour régulière du système et des logiciels installés sur votre machine, la sensibilisation aux courriels piégés et aux extensions douteuses des fichiers, etc. En cas d’attaque par ransomware, il est important de ne pas payer la rançon et de signaler l’incident aux autorités compétentes.

Les attaques de la supply chain

La chaîne d’approvisionnement est un élément clé de toute entreprise. Cependant, elle peut également être une source de vulnérabilité en matière de cybersécurité. Les attaques de la chaîne d’approvisionnement sont des attaques ciblant les fournisseurs et les partenaires commerciaux d’une entreprise. Les cybercriminels peuvent infiltrer les systèmes informatiques des fournisseurs et y insérer des logiciels malveillants qui seront ensuite distribués à l’ensemble des clients du fournisseur. Les attaques de la chaîne d’approvisionnement peuvent prendre différentes formes, telles que l’infiltration de chevaux de Troie ou l’injection de code malveillant dans les mises à jour logicielles. Les conséquences peuvent être désastreuses pour les entreprises, allant de la perte de données sensibles à l’interruption des processus normaux de l’entreprise.

Pour se protéger contre les attaques de la chaîne d’approvisionnement, il est essentiel de prendre des mesures préventives telles que la vérification régulière des fournisseurs et des partenaires commerciaux, la mise en place de mesures de sécurité rigoureuses pour les systèmes informatiques, et la sensibilisation des employés aux risques liés à la cybersécurité. En cas d’attaque réussie, il est important de signaler immédiatement l’incident aux autorités compétentes et de mettre en place un plan de récupération pour minimiser les dommages causés par l’attaque.

Les menaces liées au cloud

Le Cloud Computing présente de nombreux avantages pour les entreprises, notamment en termes de coût et de scalabilité. Cependant, le nuage présente aussi des risques en termes de sécurité. Les menaces liées au cloud sont des menaces qui exploitent les vulnérabilités des services de cloud computing.

Les principales menaces planant sur le Cloud sont les fuites de données, les identifiants d’accès insuffisamment sécurisés, l’absence de stratégie de sécurité, les menaces internes, le piratage de compte, les APIs et UI mal sécurisées, la mauvaise configuration et un plan de contrôle trop faible ¹⁵. Pour se protéger contre ces menaces, il est essentiel de prendre des mesures préventives telles que la sauvegarde régulière des données, la mise à jour régulière du système et des logiciels installés sur votre machine, la sensibilisation aux courriels piégés et aux extensions douteuses des fichiers, etc.

Il est également important de protéger le réseau à l’aide d’outils tels que des firewalls et des logiciels antivirus modernes offrant des fonctionnalités de surveillance. Les backups de données doivent aussi être effectués régulièrement. Enfin, il est judicieux de mettre en place un plan afin de pouvoir immédiatement réagir en cas d’incident.

Les attaques commanditées par des Etats

Les attaques commanditées par des Etats sont des attaques menées par des gouvernements ou des groupes soutenus par l’Etat. Ces attaques sont devenues de plus en plus courantes et dangereuses ces dernières années. Les cybercriminels utilisent des techniques sophistiquées pour accéder aux données sensibles, les modifier ou les détruire, extorquer de l’argent aux utilisateurs, ou interrompre les processus normaux de l’entreprise. Les attaques commanditées par des Etats peuvent prendre différentes formes telles que des logiciels malveillants, des attaques par déni de service distribué (DDoS), des attaques sur les réseaux sociaux, etc. Les victimes sont souvent ciblées par le biais d’e-mails de phishing ou d’autres techniques d’ingénierie sociale.

Pour se protéger contre les attaques commanditées par des Etats, il est essentiel de prendre des mesures préventives telles que la sauvegarde régulière des données, la mise à jour régulière du système et des logiciels installés sur votre machine, la sensibilisation aux courriels piégés et aux extensions douteuses des fichiers, etc. En cas d’attaque réussie, il est important de signaler immédiatement l’incident aux autorités compétentes et de mettre en place un plan de récupération pour minimiser les dommages causés par l’attaque.

Il est également important de protéger le réseau à l’aide d’outils tels que des firewalls et des logiciels antivirus modernes offrant des fonctionnalités de surveillance. Les backups de données doivent aussi être effectués régulièrement. Enfin, il est judicieux de mettre en place un plan afin de pouvoir immédiatement réagir en cas d’incident.

Les menaces classiques

Les menaces classiques en cybersécurité sont des menaces telles que les virus, les chevaux de Troie et les vers informatiques. Ces menaces sont devenues de plus en plus courantes et dangereuses ces dernières années. Les cybercriminels utilisent des techniques sophistiquées pour accéder aux données sensibles, les modifier ou les détruire, extorquer de l’argent aux utilisateurs, ou interrompre les processus normaux de l’entreprise.

Pour se protéger contre ces menaces, il est essentiel de prendre des mesures préventives telles que la sauvegarde régulière des données, la mise à jour régulière du système et des logiciels installés sur votre machine, la sensibilisation aux courriels piégés et aux extensions douteuses des fichiers, etc. Il est également important de protéger le réseau à l’aide d’outils tels que des firewalls et des logiciels antivirus modernes offrant des fonctionnalités de surveillance. Les backups de données doivent aussi être effectués régulièrement. Enfin, il est judicieux de mettre en place un plan afin de pouvoir immédiatement réagir en cas d’incident.

Les menaces internes

La cybersécurité est un domaine qui vise à protéger les systèmes informatiques, les réseaux et les données contre les attaques malveillantes. Les menaces internes sont des menaces qui proviennent de l’intérieur d’une entreprise, telles que les employés malveillants ou négligents. Ces menaces sont devenues de plus en plus courantes et dangereuses ces dernières années. Les cybercriminels peuvent infiltrer les systèmes informatiques des entreprises et y insérer des logiciels malveillants qui seront ensuite distribués à l’ensemble des clients de l’entreprise. Les conséquences peuvent être désastreuses pour les entreprises, allant de la perte de données sensibles à l’interruption des processus normaux de l’entreprise.

Pour se protéger contre les menaces internes, il est essentiel de prendre des mesures préventives telles que la vérification régulière des employés, la mise en place de mesures de sécurité rigoureuses pour les systèmes informatiques, et la sensibilisation des employés aux risques liés à la cybersécurité. Il est également important de protéger le réseau à l’aide d’outils tels que des firewalls et des logiciels antivirus modernes offrant des fonctionnalités de surveillance. Les backups de données doivent aussi être effectués régulièrement. Enfin, il est judicieux de mettre en place un plan afin de pouvoir immédiatement réagir en cas d’incident.

Les attaques par deepfake

Les deepfakes sont des vidéos ou des images manipulées qui peuvent être utilisées pour tromper les gens. Les professionnels de la cybersécurité constatent une augmentation de l’utilisation de deepfakes dans les cyberattaques. Les deepfakes utilisent l’intelligence artificielle pour truquer des vidéos, faisant dire ou faire à une personne des choses qu’elle ne fait pas en réalité. Les conséquences peuvent être désastreuses pour les entreprises, allant de la perte de données sensibles à l’interruption des processus normaux de l’entreprise.

Pour se protéger contre les attaques par deepfake, il est essentiel de prendre des mesures préventives telles que la sensibilisation des employés aux risques liés à la cybersécurité, la mise en place d’une politique de confiance zéro, la vérification régulière des images et vidéos reçues, et l’utilisation de logiciels de détection ⁵⁶. Il est également important de protéger le réseau à l’aide d’outils tels que des firewalls et des logiciels antivirus modernes offrant des fonctionnalités de surveillance. Les backups de données doivent aussi être effectués régulièrement. Enfin, il est judicieux de mettre en place un plan afin de pouvoir immédiatement réagir en cas d’incident.

Les menaces OT/IoT

Les menaces OT/IoT sont des menaces qui exploitent les vulnérabilités des systèmes d’exploitation et des appareils connectés à Internet. Les cybercriminels peuvent infiltrer les systèmes informatiques des entreprises et y insérer des logiciels malveillants qui seront ensuite distribués à l’ensemble des clients de l’entreprise. Les conséquences peuvent être désastreuses pour les entreprises, allant de la perte de données sensibles à l’interruption des processus normaux de l’entreprise.

Pour se protéger contre les menaces OT/IoT, il est essentiel de prendre des mesures préventives telles que la vérification régulière des appareils connectés à Internet, la mise en place de mesures de sécurité rigoureuses pour les systèmes informatiques, et la sensibilisation des employés aux risques liés à la cybersécurité. Il est également important de protéger le réseau à l’aide d’outils tels que des firewalls et des logiciels antivirus modernes offrant des fonctionnalités de surveillance. Les backups de données doivent aussi être effectués régulièrement. Enfin, il est judicieux de mettre en place un plan afin de pouvoir immédiatement réagir en cas d’incident.

Les attaques DDoS (déni de service distribué)

Une attaque par déni de service distribué (DDoS) est une attaque informatique qui vise à rendre un site Web ou un service indisponible en inondant le serveur avec un trafic inutile. Les attaques DDoS sont devenues l’une des cybermenaces les plus courantes et les plus dangereuses ces dernières années. Les cybercriminels utilisent des techniques sophistiquées pour accéder aux données sensibles, les modifier ou les détruire, extorquer de l’argent aux utilisateurs, ou interrompre les processus normaux de l’entreprise.

Pour se protéger contre les attaques DDoS, il est essentiel de prendre des mesures préventives telles que la mise en place d’une politique de sécurité rigoureuse pour les systèmes informatiques, la sensibilisation des employés aux risques liés à la cybersécurité, et la vérification régulière des fournisseurs et des partenaires commerciaux. Il est également important de protéger le réseau à l’aide d’outils tels que des firewalls et des logiciels antivirus modernes offrant des fonctionnalités de surveillance. Les backups de données doivent aussi être effectués régulièrement. Enfin, il est judicieux de mettre en place un plan afin de pouvoir immédiatement réagir en cas d’incident.

Si vous êtes victime d’une attaque DDoS, il est important de signaler immédiatement l’incident aux autorités compétentes et à votre hébergeur. Vous pouvez également contacter un professionnel référencé sur cybermalveillance.gouv.fr pour la remise en production et la sécurisation des systèmes d’information touchés.

Les attaques sur les réseaux sociaux

Les réseaux sociaux sont devenus une plateforme de choix pour les cybercriminels qui cherchent à voler des informations personnelles, à diffuser des logiciels malveillants ou à mener des campagnes de désinformation. Les attaques sur les réseaux sociaux peuvent prendre différentes formes, telles que des escroqueries d’usurpation d’identité, des liens malveillants, des messages de phishing, etc.

Pour se protéger contre les attaques sur les réseaux sociaux, il est essentiel de prendre des mesures préventives telles que la vérification régulière des paramètres de confidentialité, la mise en place d’une politique de sécurité rigoureuse pour les systèmes informatiques, et la sensibilisation des employés aux risques liés à la cybersécurité. Il est également important de protéger le réseau à l’aide d’outils tels que des firewalls et des logiciels antivirus modernes offrant des fonctionnalités de surveillance. Les backups de données doivent aussi être effectués régulièrement.

Voici quelques conseils supplémentaires pour vous aider à vous protéger contre les attaques sur les réseaux sociaux :

- Soyez vigilant : Méfiez-vous des messages suspects ou inattendus et ne cliquez pas sur les liens ou les pièces jointes provenant d’une source inconnue.

- Vérifiez l’authenticité : Vérifiez l’authenticité du compte avant d’accepter une invitation ou de partager des informations personnelles.

- Utilisez une authentification forte : Utilisez une authentification forte pour vos comptes en ligne et évitez d’utiliser le même mot de passe pour plusieurs comptes.

- Mettez à jour régulièrement : Mettez à jour régulièrement vos applications et vos systèmes d’exploitation pour éviter les vulnérabilités connues.

- Soyez prudent avec vos informations personnelles : Évitez de partager des informations personnelles telles que votre adresse, votre numéro de téléphone ou votre numéro de sécurité sociale.

Conclusion

La cybersécurité est un domaine en constante évolution, et les menaces de cybersécurité sont devenues de plus en plus courantes et dangereuses ces dernières années. Les cybercriminels utilisent des techniques sophistiquées pour accéder aux données sensibles, les modifier ou les détruire, extorquer de l’argent aux utilisateurs, ou interrompre les processus normaux de l’entreprise.

Pour se protéger contre ces menaces, il est essentiel de prendre des mesures préventives telles que la sauvegarde régulière des données, la mise à jour régulière du système et des logiciels installés sur votre machine, la sensibilisation aux courriels piégés et aux extensions douteuses des fichiers, etc. Il est également important de protéger le réseau à l’aide d’outils tels que des firewalls et des logiciels antivirus modernes offrant des fonctionnalités de surveillance. Les backups de données doivent aussi être effectués régulièrement.

Enfin, il est judicieux de mettre en place un plan afin de pouvoir immédiatement réagir en cas d’incident. En cas d’attaque réussie, il est important de signaler immédiatement l’incident aux autorités compétentes et de mettre en place un plan de récupération pour minimiser les dommages causés par l’attaque.

Si votre entreprise à besoin d’un accompagnement pour mettre en place les bonnes pratiques concernant la sécurisation de ses données, n’hésitez pas à nous envoyer un mail ou à nous contacter par téléphone. Si vous êtes un particulier et voulez-vous former à la cybersécurité, nous proposons plusieurs formations dans notre catalogue en ligne. Notre entreprise ambitionne de devenir le premier centre de formation à Yaoundé, Cameroun et en Afrique dans tout ce qui est tech et digital, alors n’hésitez pas à consulter régulièrement notre blog ou notre site web pour être au courant des dernières actualités technologiques.