Sécurité informatique globale : Les étapes essentielles pour protéger votre entreprise contre les cybermenaces

Table of Contents

ToggleIntroduction

Dans un monde de plus en plus connecté et numérisé, la sécurité est devenue un enjeu essentiel pour les entreprises de toutes tailles et de tous secteurs. La sévérité des menaces en constante évolution, qu’elles proviennent de cybercriminels, d’actes malveillants internes ou d’autres sources, nécessite une approche de sécurité globale pour protéger les actifs, les données et la réputation d’une entreprise.

La sécurisation globale d’une entreprise ne se limite pas à un simple ensemble de mesures de sécurité informatique. C’est une approche holistique qui englobe tous les aspects de l’entreprise, depuis la sécurité physique de ses locaux jusqu’à la protection de ses données sensibles, en passant par la sensibilisation des employés et la conformité réglementaire.

Dans cet article, nous explorerons les éléments clés de la sécurité globale d’une entreprise, en mettant l’accent sur la nécessité de l’évaluation des risques, de la planification stratégique, de la sensibilisation des employés et de la surveillance constante. Nous examinerons également comment une approche de sécurité globale peut aider les entreprises à prospérer dans un environnement de plus en plus complexe et dangereux.

La sécurisation globale n’est pas seulement un investissement dans la protection, c’est aussi un investissement dans la résilience et la pérennité de l’entreprise. Elle permet de réduire les risques, d’améliorer la confiance des clients et des partenaires, et de garantir la continuité des activités, même face aux menaces les plus redoutables.

Dans les sections à venir, nous détaillerons les principaux aspects de la sécurisation globale, de la gestion des risques à la conformité réglementaire, en passant par la sécurité des données et des systèmes informatiques. En adoptant une approche proactive et en restant informés des dernières tendances en matière de sécurité, les entreprises peuvent se positionner pour relever les défis du monde numérique tout en protégeant leur avenir.

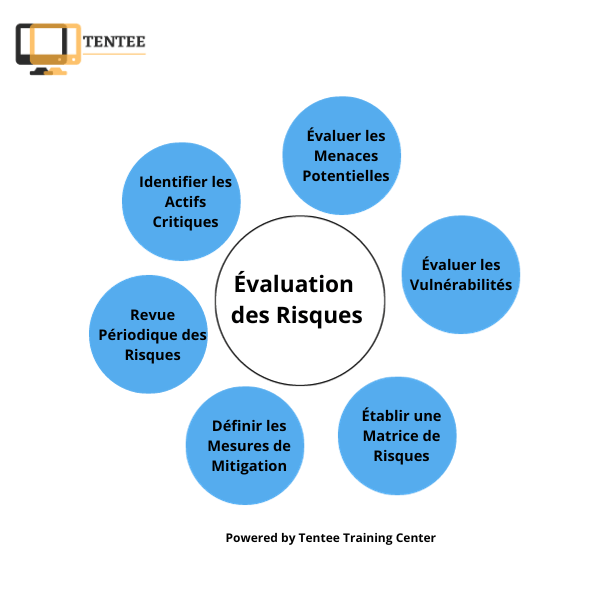

L'Évaluation des Risques

L’évaluation des risques constitue le point de départ essentiel de toute démarche de sécurisation globale au sein d’une entreprise. Elle permet d’identifier les menaces potentielles et les vulnérabilités qui pourraient compromettre la sécurité de l’organisation. Voici comment mener une évaluation des risques efficace :

Identifier les Actifs Critiques

La première étape de l’évaluation des risques consiste à identifier les actifs critiques de l’entreprise. Il peut s’agir de données sensibles, de propriété intellectuelle, de systèmes informatiques, d’infrastructures physiques, ou même de la réputation de l’entreprise. Identifiez clairement ce que vous devez protéger.

Évaluer les Menaces Potentielles

Une fois les actifs critiques identifiés, évaluez les menaces potentielles qui pourraient les compromettre. Les menaces peuvent provenir de sources variées, telles que les cybercriminels, les actes malveillants internes, les catastrophes naturelles, ou encore les défaillances matérielles. Identifiez les menaces spécifiques auxquelles votre entreprise est exposée.

Évaluer les Vulnérabilités

En parallèle, examinez les vulnérabilités internes et externes de votre organisation. Les vulnérabilités peuvent résulter de configurations informatiques inadéquates, de politiques de sécurité faibles, de lacunes dans la formation des employés, ou de tout autre facteur qui pourrait être exploité par une menace. Identifiez les points faibles de votre système.

Établir une Matrice de Risques

Une fois que vous avez identifié les actifs critiques, les menaces potentielles et les vulnérabilités, établissez une matrice de risques. Cette matrice vous permettra de hiérarchiser les risques en fonction de leur probabilité et de leur impact sur l’entreprise. Cela vous aidera à concentrer vos ressources sur les risques les plus critiques.

Définir les Mesures de Mitigation

En fonction de la matrice de risques, définissez les mesures de mitigation appropriées. Cela peut inclure la mise en place de contrôles de sécurité, la formation des employés, la mise à jour des politiques de sécurité, ou encore l’achat d’assurances en cas de catastrophe. Chaque mesure doit être conçue pour réduire la probabilité ou l’impact des risques identifiés.

Revue Périodique des Risques

L’évaluation des risques n’est pas un processus ponctuel, mais un processus continu. Il est essentiel de revoir régulièrement votre matrice de risques pour prendre en compte les évolutions de l’entreprise, de la technologie et du paysage des menaces. Cette revue permet de s’assurer que les mesures de mitigation restent adaptées aux risques actuels.

L’évaluation des risques constitue la base de la sécurisation globale d’une entreprise. Elle permet de prendre des décisions éclairées pour protéger les actifs de l’entreprise et garantir sa continuité. En identifiant les menaces, les vulnérabilités et en établissant des mesures de mitigation appropriées, une entreprise peut renforcer sa sécurité et se préparer à faire face aux défis de sécurité à venir.

Certainement, voici le chapitre sur “La Stratégie de Sécurité Globale” pour votre article sur la sécurisation globale d’une entreprise :

La Stratégie de Sécurité Globale

Une fois que vous avez effectué une évaluation des risques complète, il est temps de développer une stratégie de sécurité globale solide. Cette stratégie servira de cadre pour toutes les initiatives de sécurité au sein de l’entreprise.

Élaborer une Politique de Sécurité

La première étape dans la création d’une stratégie de sécurité globale consiste à élaborer une politique de sécurité. Cette politique devrait définir clairement les objectifs, les principes de sécurité et les normes auxquels l’entreprise doit adhérer. Elle devrait également inclure des sanctions en cas de non-respect des politiques de sécurité.

Définir les Objectifs de Sécurité

Identifiez les objectifs spécifiques que vous souhaitez atteindre en matière de sécurité. Cela peut inclure la protection des données sensibles, la réduction des risques liés aux cyberattaques, la conformité aux réglementations ou la préservation de la réputation de l’entreprise. Les objectifs doivent être clairs, mesurables, réalisables, pertinents et limités dans le temps (SMART).

Mettre en Place une Hiérarchie de Responsabilités

Définissez clairement les responsabilités en matière de sécurité au sein de l’entreprise. Cela inclut la nomination d’un responsable de la sécurité, la désignation de responsables de sécurité dans chaque département, et l’attribution de tâches spécifiques à chaque niveau de l’organisation. Une bonne hiérarchie de responsabilités garantit que chaque employé sait ce qui est attendu de lui en matière de sécurité.

Établir un Plan d'Action

Créez un plan d’action détaillé pour mettre en œuvre la stratégie de sécurité. Ce plan devrait inclure les mesures de mitigation des risques identifiés, les échéances, les ressources nécessaires et les indicateurs de performance clés pour évaluer l’efficacité de la stratégie.

Sensibilisation des Employés

La sensibilisation des employés est un élément essentiel de la stratégie de sécurité globale. Les employés doivent être informés des politiques de sécurité, formés aux meilleures pratiques en matière de sécurité, et encouragés à signaler tout incident ou comportement suspect. La sensibilisation contribue à créer une culture de la sécurité au sein de l’entreprise.

Collaboration et Communication

La sécurité globale implique souvent des collaborations internes et externes. Établissez des canaux de communication efficaces pour partager des informations sur les menaces potentielles, les incidents de sécurité et les meilleures pratiques. Collaborez avec d’autres entreprises du même secteur pour partager des informations sur les menaces.

Plan de Gestion de Crise

Préparez un plan de gestion de crise qui détaille les étapes à suivre en cas d’incident majeur de sécurité. Cela peut inclure des protocoles de notification, des procédures de récupération et des plans de communication pour minimiser les perturbations en cas d’incident.

Une stratégie de sécurité globale bien élaborée est essentielle pour garantir la protection et la résilience de l’entreprise. Elle fournit un cadre solide pour toutes les initiatives de sécurité, en alignant les efforts de l’entreprise sur des objectifs de sécurité clairs et en créant une culture de la sécurité au sein de l’organisation.

Bien sûr, voici le chapitre sur “La Sécurité Physique” pour votre article sur la sécurisation globale d’une entreprise :

La Sécurité Physique

La sécurité physique est un aspect fondamental de la sécurisation globale d’une entreprise. Elle concerne la protection des locaux, des équipements et des personnes contre les menaces physiques. Voici comment aborder ce volet de la sécurité globale :

Contrôle d'Accès aux Locaux

Mettre en place un contrôle d’accès efficace est essentiel pour empêcher les intrusions non autorisées dans les locaux de l’entreprise. Cela peut inclure l’utilisation de cartes d’accès, de lecteurs d’empreintes digitales, de caméras de sécurité et de systèmes de verrouillage électronique. Un suivi des entrées et sorties devrait être maintenu pour assurer une visibilité totale.

Surveillance Vidéo et Alarmes

L’installation de systèmes de surveillance vidéo et d’alarmes dans les locaux de l’entreprise permet de détecter les activités suspectes et d’alerter en cas d’intrusion. Les caméras de sécurité peuvent également dissuader les intrus potentiels. Assurez-vous que les enregistrements vidéo sont conservés en toute sécurité pour les besoins d’enquête ultérieure.

Gestion des Visiteurs

Mettez en place des politiques et des procédures pour gérer la visite de personnes extérieures à l’entreprise. Les visiteurs doivent être enregistrés, surveillés pendant leur séjour et accompagnés dans les zones sensibles. Les badges temporaires et les contrôles d’accès spécifiques aux visiteurs peuvent être utilisés pour renforcer la sécurité.

Protection des Équipements Sensibles

Les équipements sensibles, tels que les serveurs, les ordinateurs portables et les dispositifs de stockage, doivent être physiquement protégés contre le vol ou la manipulation. Utilisez des armoires verrouillées, des câbles antivol et des dispositifs de suivi en cas de perte ou de vol.

Sécurité des Locaux Distants

Si votre entreprise possède des locaux distants ou des filiales, assurez-vous qu’ils bénéficient également d’une sécurité physique adéquate. Les mêmes principes de contrôle d’accès, de surveillance et de protection des équipements doivent être appliqués de manière cohérente.

Politiques d'Évacuation et de Sécurité Incendie

En plus des menaces délibérées, les entreprises doivent se préparer aux situations d’urgence telles que les incendies. Élaborez des politiques d’évacuation, assurez-vous que le personnel est formé aux procédures d’urgence et effectuez régulièrement des exercices de sécurité incendie pour garantir la sécurité des employés.

Maintenance Régulière

La maintenance régulière des systèmes de sécurité physique est essentielle pour leur bon fonctionnement. Assurez-vous que les caméras, les alarmes, les systèmes de contrôle d’accès et les serrures sont en bon état de marche. Réparez ou remplacez rapidement tout équipement défaillant.

La sécurité physique est un maillon essentiel de la sécurisation globale d’une entreprise, car elle vise à protéger les biens tangibles et à garantir un environnement sûr pour les employés et les visiteurs. En investissant dans des mesures de sécurité physique efficaces, une entreprise peut réduire les risques liés aux menaces physiques et prévenir les perturbations potentielles.

La Sécurité des Données

La sécurisation des données est au cœur de la stratégie de sécurité globale d’une entreprise. La protection des informations sensibles contre les pertes, les fuites et les accès non autorisés est cruciale. Voici comment aborder ce volet essentiel de la sécurité globale :

Sauvegarde et Récupération des Données

Mettez en place des procédures de sauvegarde régulières pour garantir la disponibilité et l’intégrité des données cruciales de l’entreprise. Stockez les sauvegardes dans des emplacements sécurisés, hors site si possible. Élaborez un plan de récupération en cas de perte de données.

Cryptage des Données Sensibles

Utilisez le cryptage pour protéger les données sensibles, que ce soit lors du stockage, de la transmission ou de l’utilisation. Le cryptage assure que même en cas d’accès non autorisé aux données, elles restent illisibles et inutilisables.

Sensibilisation des Employés à la Protection des Données

La formation des employés est cruciale pour la sécurité des données. Les employés doivent être conscients des risques liés à la perte de données et de leurs responsabilités en matière de protection des données. Sensibilisez-les aux menaces telles que le phishing et l’ingénierie sociale.

Politiques de Gestion des Mots de Passe

Établissez des politiques de gestion des mots de passe solides. Encouragez l’utilisation de mots de passe complexes, de l’authentification à deux facteurs (2FA) et de la rotation régulière des mots de passe. Veillez à ce que les mots de passe soient stockés de manière sécurisée.

Contrôles d'Accès aux Données

Limitez l’accès aux données sensibles aux personnes ayant besoin de les consulter pour accomplir leurs tâches professionnelles. Utilisez des contrôles d’accès basés sur le rôle pour garantir que chaque employé ait uniquement accès aux données nécessaires à son travail.

Gestion de la Conformité

Assurez-vous que votre entreprise respecte toutes les lois et réglementations en matière de protection des données. Élaborez des politiques de conformité, effectuez des audits réguliers et tenez-vous informé des dernières exigences légales.

Surveillance des Activités des Utilisateurs

Surveillez les activités des utilisateurs pour détecter les comportements anormaux ou suspects. Les systèmes de détection des intrusions et de surveillance des activités peuvent signaler rapidement les activités non autorisées.

La sécurisation des données est cruciale pour la protection des informations commerciales, de la confidentialité des clients et de la réputation de l’entreprise. En mettant en place des mesures de sauvegarde, de cryptage, de sensibilisation des employés et de contrôles d’accès, une entreprise peut renforcer la sécurité de ses données et réduire les risques de pertes ou de violations.

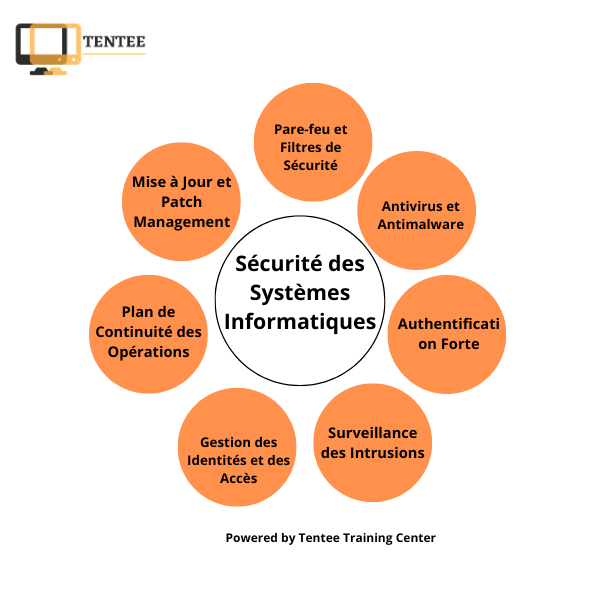

La Sécurité des Systèmes Informatiques

La sécurité des systèmes informatiques est un élément clé de la sécurisation globale d’une entreprise, car de nombreuses opérations commerciales dépendent de la technologie. Voici comment garantir la sécurité des systèmes informatiques de l’entreprise :

Mise à Jour et Patch Management

Assurez-vous que tous les systèmes, logiciels et applications sont régulièrement mis à jour avec les derniers correctifs de sécurité. Les vulnérabilités connues sont souvent exploitées par les attaquants, il est donc essentiel de maintenir un programme de gestion des correctifs.

Pare-feu et Filtres de Sécurité

Mettez en place des pare-feu et des filtres de sécurité pour surveiller le trafic réseau entrant et sortant. Configurez-les pour bloquer les communications non autorisées et pour protéger les données sensibles.

Antivirus et Antimalware

Utilisez des logiciels antivirus et antimalware pour détecter et éliminer les menaces potentielles sur les systèmes. Assurez-vous que ces logiciels sont constamment mis à jour pour protéger contre les nouvelles menaces.

Authentification Forte

Mettez en place l’authentification forte pour l’accès aux systèmes informatiques sensibles. L’authentification à deux facteurs (2FA) ou à plusieurs facteurs (MFA) ajoute une couche de sécurité supplémentaire en demandant aux utilisateurs de fournir des informations supplémentaires au-delà du simple mot de passe.

Surveillance des Intrusions

Utilisez des systèmes de détection des intrusions pour surveiller en permanence les activités suspectes sur les systèmes informatiques. Ces systèmes peuvent détecter des comportements anormaux et déclencher des alertes en cas de menace potentielle.

Gestion des Identités et des Accès

Établissez des politiques de gestion des identités et des accès pour contrôler qui a accès à quelles ressources informatiques. Révoquez rapidement les droits d’accès des anciens employés ou des utilisateurs non autorisés.

Plan de Continuité des Opérations

Élaborez un plan de continuité des opérations pour faire face à d’éventuelles interruptions des systèmes informatiques. Assurez-vous que les données critiques sont sauvegardées et que des procédures de récupération sont en place en cas de sinistre.

La sécurisation des systèmes informatiques est essentielle pour maintenir la disponibilité et l’intégrité des données et des processus commerciaux. En prenant des mesures telles que la mise à jour régulière des systèmes, la surveillance des intrusions et la gestion des accès, une entreprise peut réduire les risques liés aux cyberattaques et aux perturbations informatiques.

La Sensibilisation et la Formation des Employés

Les employés sont souvent le maillon le plus faible en matière de sécurité, mais aussi l’atout le plus précieux pour renforcer la sécurité globale de l’entreprise. Il est essentiel de sensibiliser et de former les employés pour qu’ils deviennent des acteurs actifs de la sécurité de l’entreprise.

Sensibilisation à la Sécurité

Commencez par sensibiliser les employés à l’importance de la sécurité. Organisez régulièrement des sessions de sensibilisation où vous expliquez les risques potentiels et les conséquences des incidents de sécurité. Montrez comment les comportements individuels peuvent avoir un impact sur la sécurité globale de l’entreprise.

Formation Continue

Offrez une formation continue en matière de sécurité. Formez les employés aux dernières menaces, aux techniques d’ingénierie sociale, aux bonnes pratiques en matière de gestion des mots de passe, et à la manière de détecter et de signaler les activités suspectes. Assurez-vous que la formation est adaptée aux besoins spécifiques de chaque département.

Simulations d'Attaques

Organisez des simulations d’attaques, telles que des exercices de phishing simulé, pour tester la vigilance des employés. Les exercices permettent de détecter les faiblesses potentielles et de renforcer les compétences de détection des menaces.

Politiques de Signalement des Incidents

Établissez des politiques de signalement des incidents clairs et encouragez les employés à signaler tout comportement suspect ou toute violation de sécurité. Garantissez que les employés ne subiront aucune représailles pour avoir signalé des incidents de bonne foi.

Responsabilité Personnelle

Faites comprendre à chaque employé qu’il a une part de responsabilité dans la sécurité de l’entreprise. Encouragez les employés à adopter des pratiques de sécurité au quotidien, telles que le verrouillage des écrans, la vérification de la sécurité des courriels et la gestion sécurisée des informations sensibles.

Récompenses et Reconnaissance

Récompensez et reconnaissez les employés qui démontrent un engagement envers la sécurité. Les programmes de récompenses peuvent inclure des primes, des distinctions ou des reconnaissances publiques pour les employés exemplaires en matière de sécurité.

Évaluation de la Sensibilisation et de la Formation

Évaluez régulièrement l’efficacité de vos programmes de sensibilisation et de formation. Recueillez les commentaires des employés et mesurez les progrès réalisés dans la réduction des incidents de sécurité.

La sensibilisation et la formation des employés sont cruciales pour créer une culture de la sécurité au sein de l’entreprise. Lorsque les employés comprennent les risques et sont formés pour réagir adéquatement, ils deviennent les défenseurs les plus efficaces de la sécurité de l’entreprise.

La Sensibilisation et la Formation des Employés

Dans le contexte de la sécurisation globale de l’entreprise, la sensibilisation et la formation des employés sont des piliers essentiels. Les employés bien informés et formés constituent la première ligne de défense contre les menaces en matière de sécurité. Ce chapitre se penche sur l’importance de ces aspects cruciaux :

Sensibilisation à la Sécurité

La sensibilisation à la sécurité commence par l’éducation des employés sur les enjeux de la sécurité informatique. Organiser des sessions de sensibilisation régulières pour expliquer les risques potentiels, les types de menaces, et les conséquences des violations de sécurité. Mettez en avant l’importance de la sécurité pour l’entreprise et ses clients.

Formation Continue

La formation est un élément clé pour armer les employés contre les menaces. Proposez une formation continue pour mettre à jour leurs compétences en matière de sécurité. Cela peut inclure des modules de formation en ligne, des ateliers pratiques, et des certifications en cybersécurité pour ceux qui sont en première ligne de la défense.

Pratiques de Sécurité au Quotidien

Enseignez aux employés les bonnes pratiques de sécurité qu’ils doivent appliquer dans leur travail quotidien. Cela englobe des conseils tels que la gestion sécurisée des mots de passe, l’identification des courriels de phishing, la protection des informations sensibles, et le verrouillage des ordinateurs lorsqu’ils ne sont pas utilisés.

Simulations d'Attaques

Organisez des simulations d’attaques, comme des exercices de phishing simulé, pour tester la vigilance des employés. Les simulations permettent de repérer les points faibles, d’identifier les employés qui ont besoin de formation supplémentaire, et de renforcer la culture de la sécurité.

Politiques de Signalement des Incidents

Établissez des politiques de signalement des incidents clairs et encouragez les employés à signaler immédiatement tout incident de sécurité ou tout comportement suspect. Assurez-vous qu’ils se sentent en confiance pour signaler sans crainte de représailles.

Récompenses et Reconnaissance

Récompensez et reconnaissez les employés engagés dans la sécurité. Créez des programmes de récompenses pour les employés qui démontrent un comportement exemplaire en matière de sécurité. Cela peut inclure des incitations financières, des certifications ou une reconnaissance publique.

Évaluation de la Sensibilisation et de la Formation

Évaluez régulièrement l’efficacité de vos programmes de sensibilisation et de formation. Recueillez les commentaires des employés pour améliorer les programmes et mesurez les progrès en matière de sécurité grâce à des métriques et des indicateurs de performance clés.

La sensibilisation et la formation des employés sont des investissements essentiels dans la sécurité globale de l’entreprise. Ils renforcent la capacité des employés à reconnaître, à prévenir et à réagir aux menaces, ce qui contribue à réduire les risques de violations de sécurité et à protéger la réputation de l’entreprise.

La Gestion des Incidents de Sécurité

La gestion des incidents de sécurité est une composante essentielle de la stratégie de sécurité globale d’une entreprise. Elle vise à minimiser les dommages en cas d’incident et à réagir de manière efficace. Voici comment aborder ce volet crucial :

Préparation à la Gestion des Incidents

Avant même qu’un incident de sécurité ne se produise, il est essentiel de mettre en place des procédures et des ressources pour y faire face. Élaborez un plan de gestion des incidents détaillé qui identifie les rôles et les responsabilités, les procédures de signalement des incidents, et les étapes à suivre en cas de violation de sécurité.

Détection et Investigation des Incidents

Mettez en place des systèmes de détection des incidents pour identifier rapidement les anomalies. Lorsqu’un incident est signalé ou détecté, menez une enquête approfondie pour comprendre la nature de la menace, l’étendue des dommages potentiels et les vecteurs d’attaque.

Notification des Autorités et des Parties Prenantes

Dans certains cas, il peut être nécessaire de notifier les autorités compétentes en cas de violation de sécurité, conformément aux lois et réglementations en vigueur. Informez également les parties prenantes internes et externes, telles que les clients ou les partenaires commerciaux, de l’incident et des mesures prises.

Réponse et Mitigation Rapides

Agissez rapidement pour contenir et atténuer les dommages. Isolez les systèmes compromis, corrigez les vulnérabilités, et assurez-vous que l’incident ne se propage pas. Mettez en œuvre des contre-mesures pour minimiser les perturbations et les pertes de données.

Analyse Post-Incident

Une fois l’incident maîtrisé, effectuez une analyse post-incident pour comprendre ce qui s’est passé. Identifiez les failles de sécurité qui ont permis à l’incident de se produire et les mesures correctives à prendre pour éviter de futurs incidents similaires.

Communication Transparente

Communiquez de manière transparente avec les employés, les clients et les parties prenantes concernées. Informez-les de l’incident, de son impact potentiel et des mesures prises pour résoudre la situation. La communication ouverte renforce la confiance et la crédibilité de l’entreprise.

Apprentissage et Amélioration Continue

Utilisez chaque incident comme une opportunité d’apprentissage. Identifiez les leçons à tirer, les améliorations à apporter aux politiques de sécurité, aux processus et à la formation des employés. Veillez à ce que les erreurs passées ne se reproduisent pas.

La gestion des incidents de sécurité est un élément critique de la sécurité globale de l’entreprise. En ayant des procédures solides en place et en réagissant rapidement et efficacement aux incidents, une entreprise peut minimiser les perturbations, protéger ses actifs et préserver sa réputation.

La Conformité Réglementaire

La conformité réglementaire est une composante essentielle de la sécurité globale de l’entreprise. Les entreprises doivent respecter les lois et réglementations en matière de sécurité pour protéger les données, la confidentialité des clients et leur propre réputation. Voici comment gérer la conformité réglementaire de manière efficace :

Compréhension des Exigences Légales

Commencez par comprendre les exigences légales qui s’appliquent à votre secteur d’activité et à votre entreprise. Les lois varient en fonction de la région et de l’industrie, mais peuvent inclure des réglementations telles que le Règlement général sur la protection des données (RGPD), la loi HIPAA, ou d’autres normes sectorielles. Pour savoir plus sur ces règles RGPD et HIPAA lire SERGROUP.

Évaluation de la Conformité Actuelle

Évaluez la conformité actuelle de votre entreprise aux réglementations en vigueur. Identifiez les domaines où des ajustements sont nécessaires pour répondre aux exigences légales. Cela peut inclure des audits de sécurité, des évaluations des risques, et des évaluations de la protection des données.

Développement de Politiques et de Procédures

Élaborez des politiques et des procédures spécifiques pour garantir la conformité aux réglementations. Ces documents doivent définir clairement les responsabilités, les processus de signalement des incidents, la gestion des données personnelles, et les mesures de sécurité à mettre en place.

Formation des Employés

Formez les employés sur les réglementations qui les concernent, en mettant l’accent sur la manière de respecter les exigences légales dans leur travail quotidien. Veillez à ce qu’ils comprennent les implications juridiques de la non-conformité et les sanctions possibles.

Surveillance et Rapports de Conformité

Mettez en place des mécanismes de surveillance pour vous assurer que votre entreprise reste en conformité en permanence. Générez des rapports réguliers pour documenter votre conformité et pour être prêt à répondre aux enquêtes ou aux audits en cas de besoin.

Gestion des Données et de la Confidentialité

Assurez-vous que la gestion des données et de la confidentialité est conforme aux réglementations. Cela inclut la protection des données personnelles, la gestion des consentements, la notification des violations de données, et le respect des droits des individus.

Évolution des Exigences Légales

Restez informé des évolutions des réglementations en matière de sécurité. Les lois changent et évoluent, et votre entreprise doit s’adapter aux nouvelles exigences au fur et à mesure qu’elles surviennent.

La conformité réglementaire n’est pas seulement une exigence légale, c’est également un moyen de protéger la réputation de votre entreprise et la confiance de vos clients. En respectant les réglementations en matière de sécurité, vous montrez votre engagement envers la protection des données et la confidentialité.

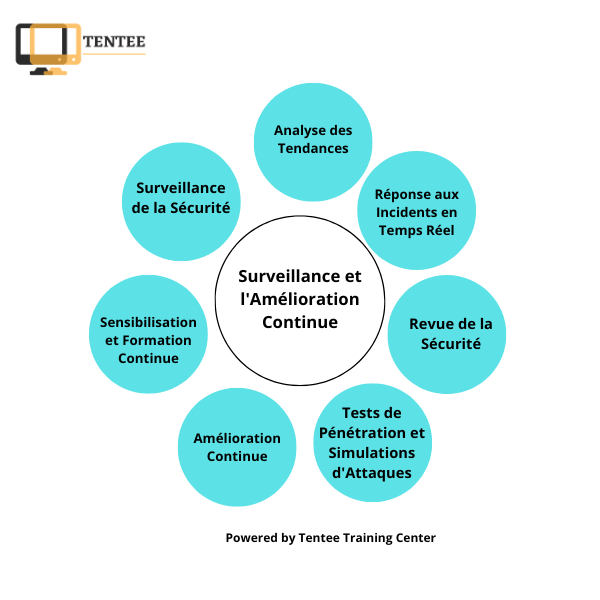

La Surveillance et l'Amélioration Continue

La surveillance constante et l’amélioration continue sont des éléments essentiels de la sécurisation globale de l’entreprise. Il est important de rester proactif dans la gestion de la sécurité et de s’efforcer de s’améliorer en permanence. Voici comment aborder ce processus crucial :

Surveillance de la Sécurité

Mettez en place des systèmes de surveillance de la sécurité pour surveiller en temps réel l’environnement informatique de votre entreprise. Cela peut inclure des outils de détection des intrusions, des journaux d’activité, des analyses de trafic réseau, et des systèmes d’alerte pour signaler les comportements suspects.

Analyse des Tendances

Analysez régulièrement les données de surveillance pour identifier les tendances et les schémas d’activité inhabituels. Les attaques peuvent se développer lentement, et la détection précoce des signes avant-coureurs peut aider à prévenir les incidents de sécurité.

Réponse aux Incidents en Temps Réel

Lorsque des incidents de sécurité sont détectés, réagissez rapidement et efficacement pour les contenir. Mettez en œuvre des plans d’action prédéfinis pour traiter les incidents, en isolant les systèmes affectés et en minimisant les perturbations.

Revue de la Sécurité

Périodiquement, menez des revues de sécurité approfondies pour évaluer la posture de sécurité de l’entreprise. Cela peut inclure des audits de sécurité, des analyses des vulnérabilités, et des évaluations de la conformité réglementaire.

Tests de Pénétration et Simulations d'Attaques

Organisez des tests de pénétration et des simulations d’attaques pour évaluer la résistance de vos systèmes et de vos procédures aux menaces potentielles. Identifiez les points faibles et prenez des mesures correctives.

Amélioration Continue

Utilisez les résultats de vos évaluations de sécurité pour alimenter un processus d’amélioration continue. Identifiez les lacunes et les opportunités d’amélioration, puis mettez en place des plans d’action pour renforcer la sécurité de manière proactive.

Sensibilisation et Formation Continue

Assurez-vous que les employés sont sensibilisés aux menaces de sécurité actuelles et qu’ils reçoivent une formation continue pour rester à jour sur les meilleures pratiques de sécurité.

Communication Interne

Communiquez régulièrement sur les initiatives de sécurité en cours et les enseignements tirés des incidents. Encouragez la communication interne pour que les employés se sentent impliqués dans le processus d’amélioration continue.

La surveillance constante et l’amélioration continue de la sécurité sont essentielles pour faire face aux menaces en constante évolution. En restant vigilants et en cherchant toujours à s’améliorer, les entreprises peuvent renforcer leur résilience face aux cyberattaques et aux vulnérabilités.

Conclusion : Vers une Entreprise Sécurisée

La sécurisation globale d’une entreprise est un défi constant à relever, mais elle est essentielle pour protéger vos actifs, votre réputation et la confiance de vos clients. Dans ce guide, nous avons exploré les principaux piliers de la sécurité globale et les meilleures pratiques pour les mettre en œuvre avec succès.

– La sensibilisation et la formation des employés sont la première ligne de défense contre les menaces. Des employés bien informés et formés peuvent détecter et prévenir les incidents de sécurité.

– La gestion des incidents de sécurité est cruciale pour minimiser les dommages en cas d’incident. Une réponse rapide et efficace peut limiter les perturbations et les pertes de données.

– La conformité réglementaire garantit que votre entreprise respecte les lois et réglementations en matière de sécurité. Cela renforce la confiance de vos clients et évite les sanctions légales.

– La surveillance et l’amélioration continue maintiennent votre entreprise à l’avant-garde des menaces. Une surveillance constante et une réactivité rapide sont essentielles pour une sécurité efficace.

Chez TENTEE TRAINING CENTER, nous sommes fiers de vous accompagner dans votre démarche de sécurisation globale. Nous proposons des formations certifiantes en cybersécurité pour vous aider à renforcer vos compétences et celles de votre équipe. De plus, notre blog regorge d’articles informatifs pour vous tenir informés des dernières tendances en matière de sécurité.

Nous vous encourageons à explorer notre blog pour accéder à davantage de ressources et à consulter notre catalogue de formations en ligne. En travaillant ensemble, nous pouvons aider votre entreprise à rester sécurisée dans un monde numérique en constante évolution.

N’oubliez jamais que la sécurité est un investissement dans l’avenir de votre entreprise. Protégez ce qui compte le plus, et soyez prêts à affronter les défis à venir. Et si vous souhaitez un accompagnement en cybersécurité, n’hésitez pas à nous contacter par mail ou sur Whatsapp. Nous sommes un centre de formation basé à Yaoundé spécialisé dans les métiers de l’informatique et du digital.